嘶吼

-

支付宝安全实验室研究成果入选AAAI-20 将进一步提升安全风控能力

观点 阅读:3074

支付宝安全实验室研究成果入选AAAI-20 将进一步提升安全风控能力

观点 阅读:3074 -

XPwn CTF圆满落幕,Nu1L战队夺得桂冠

看点 阅读:2132

XPwn CTF圆满落幕,Nu1L战队夺得桂冠

看点 阅读:2132 -

XPwn 2018未来安全探索盛会成功举办,探索智慧生活新保障

看点 阅读:1654

XPwn 2018未来安全探索盛会成功举办,探索智慧生活新保障

看点 阅读:1654 -

使用grep解析VPNFilter IoC的Syslog

动态 阅读:1718

使用grep解析VPNFilter IoC的Syslog

动态 阅读:1718 -

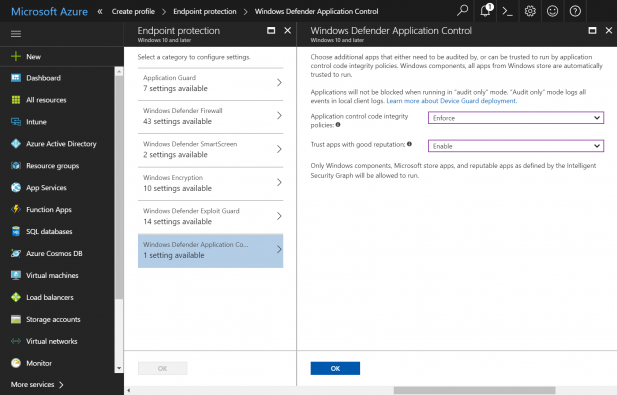

Windows Defender应用程序控制介绍

动态 阅读:2144

Windows Defender应用程序控制介绍

动态 阅读:2144 -

一个DoS漏洞可拿下WordPress站点?

看点 阅读:2177

一个DoS漏洞可拿下WordPress站点?

看点 阅读:2177 -

如何在macOS或iOS环境中加密任意邮件

看点 阅读:2242

如何在macOS或iOS环境中加密任意邮件

看点 阅读:2242 -

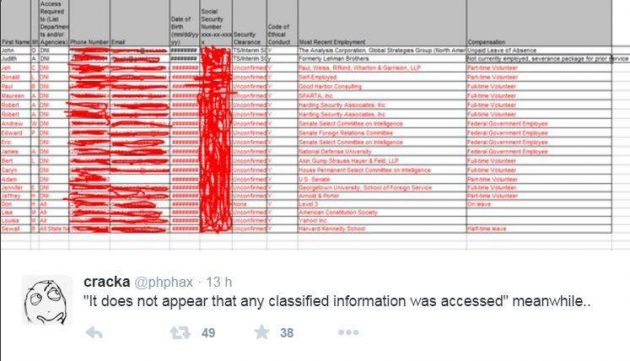

这个15岁的英国少年黑客玩坏美国FBI,套取多份机密文件……

看点 阅读:2231

这个15岁的英国少年黑客玩坏美国FBI,套取多份机密文件……

看点 阅读:2231 -

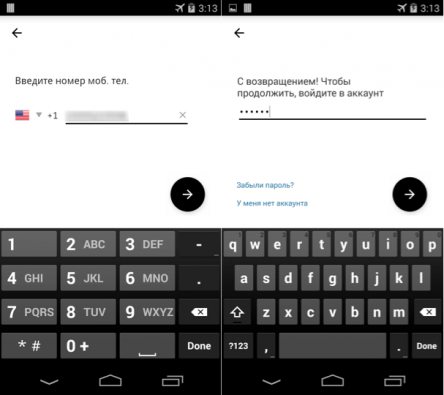

Android FakeApp 恶意软件变种,窃取 Uber 用户信息于无形

观点 阅读:2096

Android FakeApp 恶意软件变种,窃取 Uber 用户信息于无形

观点 阅读:2096 -

这个macOS内核漏洞存在长达15年之久,今终被公开

看点 阅读:1976

这个macOS内核漏洞存在长达15年之久,今终被公开

看点 阅读:1976 -

按了5次shift键就能黑掉ATM?俄罗斯惊现真实个案

看点 阅读:2160

按了5次shift键就能黑掉ATM?俄罗斯惊现真实个案

看点 阅读:2160 -

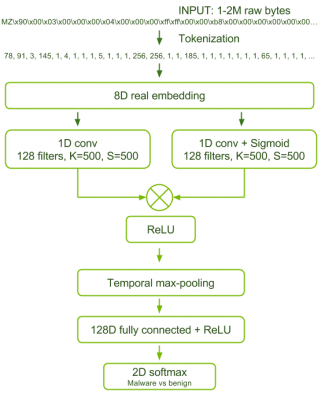

专家教你利用深度学习检测恶意代码

观点 阅读:1742

专家教你利用深度学习检测恶意代码

观点 阅读:1742 -

安全反被安全误:McAfee的安全解决方案将用户暴露于危险中

看点 阅读:1745

安全反被安全误:McAfee的安全解决方案将用户暴露于危险中

看点 阅读:1745 -

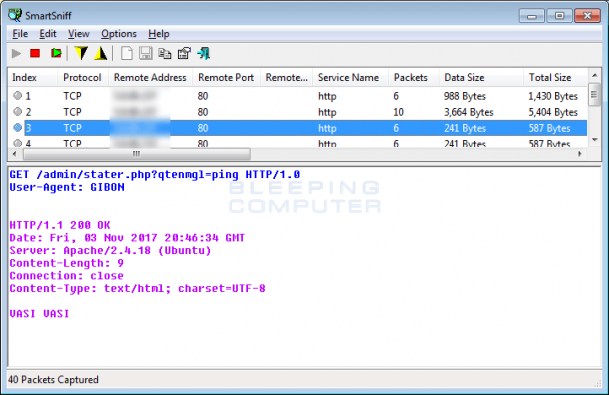

威胁景观再添新型勒索软件——GIBON

看点 阅读:2082

威胁景观再添新型勒索软件——GIBON

看点 阅读:2082 -

真假WhatsApp,连谷歌应用商店也分不清

看点 阅读:2446

真假WhatsApp,连谷歌应用商店也分不清

看点 阅读:2446 -

比“坏兔子”更可怕,数千网站正被恶意利用

观点 阅读:1550

比“坏兔子”更可怕,数千网站正被恶意利用

观点 阅读:1550 -

如何通过伪造Tor隐藏服务进行钓鱼?

观点 阅读:2108

如何通过伪造Tor隐藏服务进行钓鱼?

观点 阅读:2108 -

医疗记录的价值:解密地下黑市电子医疗数据的价值

看点 阅读:1973

医疗记录的价值:解密地下黑市电子医疗数据的价值

看点 阅读:1973 -

小心找工作时被挖坑,有人利用 LinkedIn 发送钓鱼链接

观点 阅读:1910

小心找工作时被挖坑,有人利用 LinkedIn 发送钓鱼链接

观点 阅读:1910 -

攻击技术还原:维基解密是如何遭到黑客攻击的?

观点 阅读:2330

攻击技术还原:维基解密是如何遭到黑客攻击的?

观点 阅读:2330