腾讯云安全报告「二」:SSH 暴力破解正从云平台向物联网设备迁移

你能想象有一天,家里的大门随时被轻易打开,然后被盗窃、放炸弹、装偷听器等等吗?如果你服务器的SSH 服务被破解,服务器就会遇到上述安全问题,只是服务器被盗走的是比金钱更贵重的东西——数据,与炸弹破坏力相当的是木马病毒,而被入侵后则像是在你家装了偷听器与摄像头,监视着你的一举一动,甚至操纵着它,比如删掉你的所有数据。物联网设备也未能幸免。

SSH 暴力破解是一种对远程登录设备(比如云服务器)的暴力攻击,该攻击会使用各种用户名、密码尝试登录设备,一旦成功登录,便可获得设备权限。据云鼎实验室统计:SSH 暴力破解攻击已遍布全球160多个国家,该攻击主要瞄准使用默认账号密码的用户。由于虚拟货币的兴起,攻击者不再仅仅利用通过 SSH 暴力破解控制的设备来进行 DDoS 攻击,还用来挖矿,牟取利益。

「SSH 暴力破解趋势:从云平台向物联网设备迁移 」正是腾讯云于近日发布的发布2018上半年安全专题系列研究报告之一。该系列报告围绕云上用户最常遭遇的安全威胁展开,用数据统计揭露攻击现状,通过强大的溯源能力还原攻击者手法,让企业用户与其他用户在应对攻击时有迹可循,并为其提供可靠的安全指南。所以,接下来我们针对这一期报告划重点,提醒用户如何更加有效地堤防 SSH 暴力破解:

1、您是属于容易中招的用户群吗?

2、DDoS 类型恶意文件占比近七成,攻击者利用恶意样本「一路赚钱」挖矿

3、主要攻击目标正从云平台向物联网设备迁移

4、攻击源区域分布

SSH 暴力破解攻击瞄准这类用户,看看你中招了没?

《报告》指出,SSH 暴力破解攻击目标主要分为 Linux 服务器(包括传统服务器、云服务器等)与物联网设备。近期统计的 SSH 暴力破解登录数据分析发现:

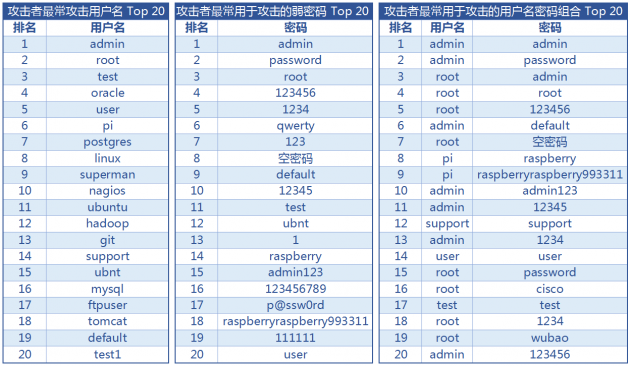

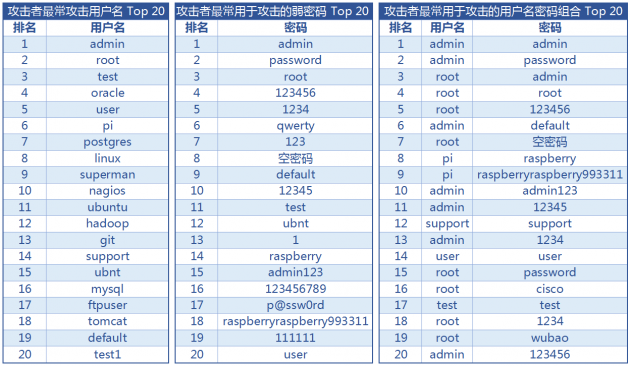

1、接近99%的 SSH 暴力破解攻击是针对系统默认的用户名, admin、root、test占据榜单前三;

2、攻击最常用弱密码前三名分别是 admin、 password、 root,占攻击次数的98.70%;

3、约85%的 SSH 暴力破解攻击使用了admin / admin 与 admin / password 这两组用户名密码组合。

SSH 暴力破解攻击瞄准这类用户,看看你中招了没?

《报告》指出,SSH 暴力破解攻击目标主要分为 Linux 服务器(包括传统服务器、云服务器等)与物联网设备。近期统计的 SSH 暴力破解登录数据分析发现:

1、接近99%的 SSH 暴力破解攻击是针对系统默认的用户名, admin、root、test占据榜单前三;

2、攻击最常用弱密码前三名分别是 admin、 password、 root,占攻击次数的98.70%;

3、约85%的 SSH 暴力破解攻击使用了admin / admin 与 admin / password 这两组用户名密码组合。

SSH 暴力破解攻击瞄准这类用户,看看你中招了没?

《报告》指出,SSH 暴力破解攻击目标主要分为 Linux 服务器(包括传统服务器、云服务器等)与物联网设备。近期统计的 SSH 暴力破解登录数据分析发现:

1、接近99%的 SSH 暴力破解攻击是针对系统默认的用户名, admin、root、test占据榜单前三;

2、攻击最常用弱密码前三名分别是 admin、 password、 root,占攻击次数的98.70%;

3、约85%的 SSH 暴力破解攻击使用了admin / admin 与 admin / password 这两组用户名密码组合。

SSH 暴力破解攻击瞄准这类用户,看看你中招了没?

《报告》指出,SSH 暴力破解攻击目标主要分为 Linux 服务器(包括传统服务器、云服务器等)与物联网设备。近期统计的 SSH 暴力破解登录数据分析发现:

1、接近99%的 SSH 暴力破解攻击是针对系统默认的用户名, admin、root、test占据榜单前三;

2、攻击最常用弱密码前三名分别是 admin、 password、 root,占攻击次数的98.70%;

3、约85%的 SSH 暴力破解攻击使用了admin / admin 与 admin / password 这两组用户名密码组合。

△ 攻击者所使用的 SSH 暴力破解攻击字典 Top 20

根据上图所示,大量 SSH 暴力破解攻击使用了 admin / admin 与 admin / password 这两组用户名密码组合,而这两组用户名密码组合,正是路由器最常用的默认用户名密码组合。由此可知,使用上述默认配置的路由器设备已成为攻击的主要目标。 DDoS 类型恶意文件占比近七成,攻击者利用恶意样本「一路赚钱」挖矿 SSH暴力破解攻击后,攻击者对服务器植入恶意文件,分析发现,攻击成功后多数都是植入 ELF 可执行文件。植入的恶意文件中反病毒引擎检测到病毒占比43.05%,病毒文件中属 DDoS 类型的恶意文件最多,接近70%,包括 Ganiw、 Dofloo、 Mirai、 Xarcen、 PNScan、 LuaBot、 Ddostf 等家族。另外,仅从这批恶意文件中,就发现了比特币等挖矿程序占5.21%。 《报告》中还对2018年06月10日7点12分发现的一次 SSH 暴力破解攻击进行了溯源分析,在暴力攻击后,攻击者在设备中植入了 DDoS 家族的 Ddostf 僵尸程序和「一路赚钱」恶意挖矿程序这两个恶意样本。 被植入的「一路赚钱」64位 Linux 客户端压缩包解压后自动运行客户端主程序 mservice 并注册为 Linux 系统服务,该客户端文件夹中有三个可执行文件 mservice / xige / xig,其中mservice 负责账号登录/设备注册/上报实时信息,而xige 和 xig负责挖矿, xige 挖以太币 ETH,xig 挖门罗币 XMR。关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

赞助链接

排名

热点

搜索指数

- 1 习近平同马克龙交流互动的经典瞬间 7904254

- 2 黑龙江水库冰面下现13匹冰冻马 7809497

- 3 微信表情包戒烟再度翻红 7712296

- 4 2025你的消费习惯“更新”了吗 7616995

- 5 三星堆与秦始皇帝陵竟有联系 7519678

- 6 为啥今年流感如此厉害 7424632

- 7 劲酒如何成了年轻女性的神仙水 7332433

- 8 女子裤子内藏2斤多活虫入境被查 7235856

- 9 一身塑料过冬?聚酯纤维真是塑料瓶吗 7139371

- 10 中疾控流感防治七问七答 7042435

腾讯云安全

腾讯云安全