DDR3内存存在硬件漏洞:可被修改数据

在通常,黑客都是研究系统和软件等的漏洞。不过这次黑客把目标瞄准了硬件。根据外媒报道,黑客发现在某些类型的DDR芯片上存在设计缺陷,可以用来提升Linux系统权限。 谷歌的Project Zero博客周一发表文章称,已经将去年科学家发现的在DDR3内存中存在的“位翻转”多次访问内存缺陷变为实际可行的攻击。

为了保护整个系统的安全性与完整性,DDR3内存每个大的内存块仅由一个给定的应用程序或操作系统进程访问的”沙盒”。黑客现在有能力来修改禁止的内存区域的内容,这种硬件级别的修改具有深远的影响。它可以允许一个用户或应用程序直接从内存中提升权限而无视系统的限制;黑客能够执行恶意代码或劫持用户或其他软件的数据。此漏洞只适用于更新的DDR3内存的类型。不过这个攻击对DDR4内存或者包含ECC纠错功能的内存无效。

安全专家马克西伯恩,称此攻击为”沙盒生成器和断路器”。攻击者并没有给出具体是哪些型号的DDR3内存容易受到攻击(理论上存在“位翻转”漏洞的DDR3内存都可能易被攻击),攻击演示的平台是运行X86-X64 CPU的Linux计算机,可能在其他系统平台下也可以进行攻击。

虽然说起来很可怕的样子,但由于种种原因,现在,这些攻击似乎是理论多于实际,这是因为:攻击只允许本

地,而不是远程。更重要的是,攻击需要在短短的64毫秒进行超过54万次的内存访问。

安全专家表示如果想要真正解决这个问题,需要更换内存条,比如使用带有ECC功能的DDR3内存,或者升级平台使用DDR4内存。从攻击实施的代价来看,似乎这个漏洞只是看起来吓人而实际可能不会发生。

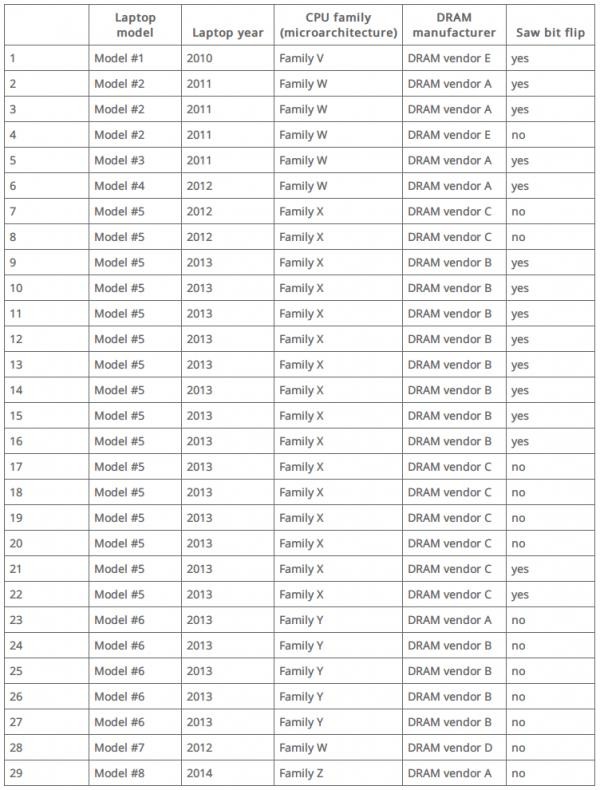

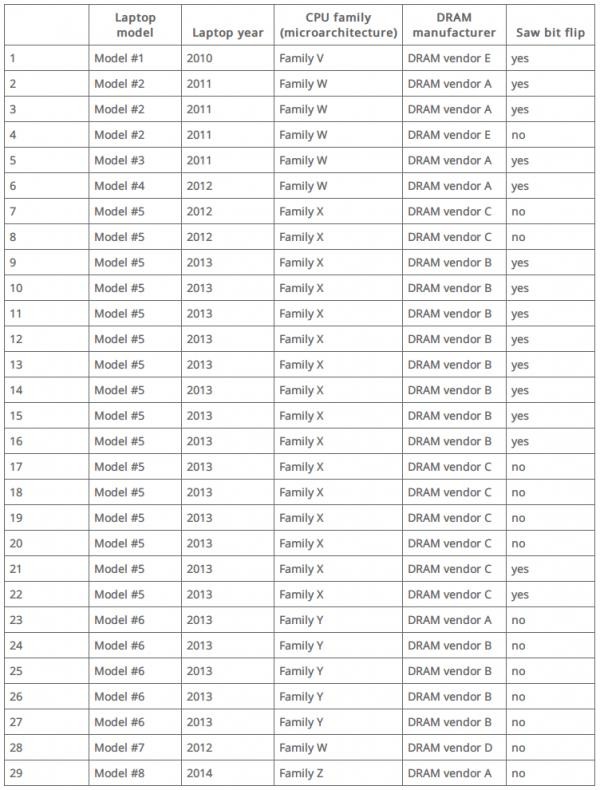

附注:存在“位翻转”漏洞的DDR3内存模块:

为了保护整个系统的安全性与完整性,DDR3内存每个大的内存块仅由一个给定的应用程序或操作系统进程访问的”沙盒”。黑客现在有能力来修改禁止的内存区域的内容,这种硬件级别的修改具有深远的影响。它可以允许一个用户或应用程序直接从内存中提升权限而无视系统的限制;黑客能够执行恶意代码或劫持用户或其他软件的数据。此漏洞只适用于更新的DDR3内存的类型。不过这个攻击对DDR4内存或者包含ECC纠错功能的内存无效。

安全专家马克西伯恩,称此攻击为”沙盒生成器和断路器”。攻击者并没有给出具体是哪些型号的DDR3内存容易受到攻击(理论上存在“位翻转”漏洞的DDR3内存都可能易被攻击),攻击演示的平台是运行X86-X64 CPU的Linux计算机,可能在其他系统平台下也可以进行攻击。

虽然说起来很可怕的样子,但由于种种原因,现在,这些攻击似乎是理论多于实际,这是因为:攻击只允许本

地,而不是远程。更重要的是,攻击需要在短短的64毫秒进行超过54万次的内存访问。

安全专家表示如果想要真正解决这个问题,需要更换内存条,比如使用带有ECC功能的DDR3内存,或者升级平台使用DDR4内存。从攻击实施的代价来看,似乎这个漏洞只是看起来吓人而实际可能不会发生。

附注:存在“位翻转”漏洞的DDR3内存模块:

为了保护整个系统的安全性与完整性,DDR3内存每个大的内存块仅由一个给定的应用程序或操作系统进程访问的”沙盒”。黑客现在有能力来修改禁止的内存区域的内容,这种硬件级别的修改具有深远的影响。它可以允许一个用户或应用程序直接从内存中提升权限而无视系统的限制;黑客能够执行恶意代码或劫持用户或其他软件的数据。此漏洞只适用于更新的DDR3内存的类型。不过这个攻击对DDR4内存或者包含ECC纠错功能的内存无效。

安全专家马克西伯恩,称此攻击为”沙盒生成器和断路器”。攻击者并没有给出具体是哪些型号的DDR3内存容易受到攻击(理论上存在“位翻转”漏洞的DDR3内存都可能易被攻击),攻击演示的平台是运行X86-X64 CPU的Linux计算机,可能在其他系统平台下也可以进行攻击。

虽然说起来很可怕的样子,但由于种种原因,现在,这些攻击似乎是理论多于实际,这是因为:攻击只允许本

地,而不是远程。更重要的是,攻击需要在短短的64毫秒进行超过54万次的内存访问。

安全专家表示如果想要真正解决这个问题,需要更换内存条,比如使用带有ECC功能的DDR3内存,或者升级平台使用DDR4内存。从攻击实施的代价来看,似乎这个漏洞只是看起来吓人而实际可能不会发生。

附注:存在“位翻转”漏洞的DDR3内存模块:

为了保护整个系统的安全性与完整性,DDR3内存每个大的内存块仅由一个给定的应用程序或操作系统进程访问的”沙盒”。黑客现在有能力来修改禁止的内存区域的内容,这种硬件级别的修改具有深远的影响。它可以允许一个用户或应用程序直接从内存中提升权限而无视系统的限制;黑客能够执行恶意代码或劫持用户或其他软件的数据。此漏洞只适用于更新的DDR3内存的类型。不过这个攻击对DDR4内存或者包含ECC纠错功能的内存无效。

安全专家马克西伯恩,称此攻击为”沙盒生成器和断路器”。攻击者并没有给出具体是哪些型号的DDR3内存容易受到攻击(理论上存在“位翻转”漏洞的DDR3内存都可能易被攻击),攻击演示的平台是运行X86-X64 CPU的Linux计算机,可能在其他系统平台下也可以进行攻击。

虽然说起来很可怕的样子,但由于种种原因,现在,这些攻击似乎是理论多于实际,这是因为:攻击只允许本

地,而不是远程。更重要的是,攻击需要在短短的64毫秒进行超过54万次的内存访问。

安全专家表示如果想要真正解决这个问题,需要更换内存条,比如使用带有ECC功能的DDR3内存,或者升级平台使用DDR4内存。从攻击实施的代价来看,似乎这个漏洞只是看起来吓人而实际可能不会发生。

附注:存在“位翻转”漏洞的DDR3内存模块:

关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

赞助链接

排名

热点

搜索指数

- 1 中国经济向世界提供“机遇清单” 7904712

- 2 再次提醒:中国公民近期避免前往日本 7808682

- 3 狂甩45次 无汞体温计才降到36℃ 7713563

- 4 2025这些“经济”持续成长壮大 7617420

- 5 女生被宿舍孤立关门外一夜?学校回应 7522924

- 6 “无名”男子医院躺7年半 警方介入 7425813

- 7 网警:男子AI生成车展低俗视频被拘 7333269

- 8 北冥有鱼竟然是真的 7232094

- 9 5000万粉丝女网红涉嫌逃税仍直播 7141205

- 10 寒潮来袭!多地气温将创下半年来新低 7048838

站内编辑

站内编辑