又一虫洞漏洞曝光——有请“DimensionDoor” 360躺枪

两周之前,此虫洞漏洞赫然出现并影响到了全球超过1亿名Android用户。正如大家可能已经了解到的,该虫洞漏洞由负责实现跨应用通信的一项定制化HTTP服务所触发,允许远程攻击者绕过安全检查并实施一系列远程指令,包括安装任意APK。

就在百度公司对该虫洞漏洞加以修复的不到两周之后,另一起事件又发生在360手机助手应用当中——这是一款在Android平台上极具人气的APP。Trustlook研究团队发现该应用当中存在着类似的问题,而这一几乎可能导致相同远程代码执行的漏洞被称为“DimensionDoor”。

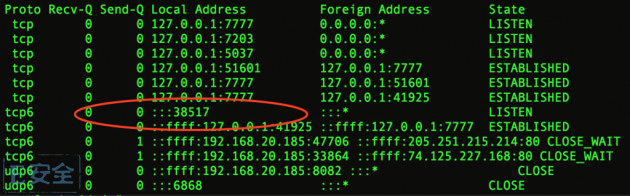

此次受到影响的软件包在中国市场上的名称为“com.qihoo.appstore”,而在Google Play官方应用市场上的名称则为“com.qihoo.secstore”。该应用拥有多个可控版本选项,不过全部采用同样的实现方式。我们选择了3.1.55中文版作为示例。当该应用启动之后,一项名为“SimpleWebServer”的服务将同时进入运行并负责通过远程连接监听TCP 0.0.0.0:38517。

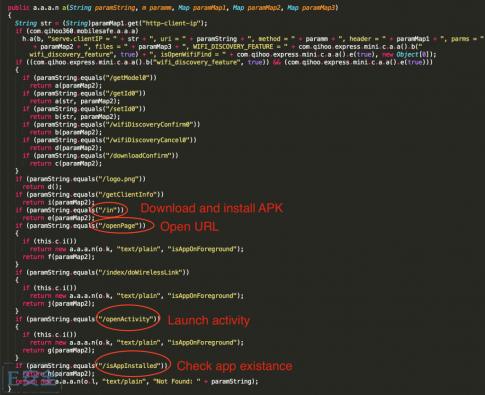

尽管该应用程序的代码受到ProGuard的保护,但仍然具备可读性。通过其代码,我们发现其中存在着三项功能,分别为打开URL、下载/安装APK以及开始执行。

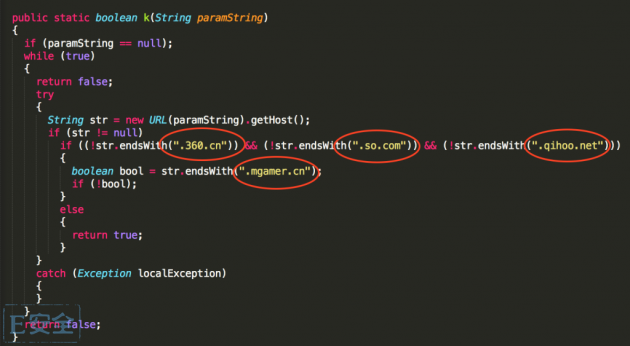

上述命令能够通过向http://[client_ip]:38517/[API name]?[param]发送HTTP请求实现远程执行,而这将触发相应的逻辑。不过我们可以利用安全检查来预防这项服务遭受滥用。举例来讲,我们可以利用域白名单对其远程URL进行过滤(只允许访问由供应商所持有的域):

我们进一步查看了其验证逻辑,并发现了其它一些有趣的现象。举例来说,360应用的云存储服务使用“yunpan.360.cn”域。任何人都可以向其中上传APK文件,并通过该“360.cn”域获取下载URL。另一种方法则是使用该供应商的CDN域“shouji.360tpcdn.com”。

下面是一段POC验证视频:

<iframe src="http://v.qq.com/iframe/player.html?vid=r017310kbyy&tiny=0&auto=0" width="100%" height="300" frameborder="0" allowfullscreen="allowfullscreen"></iframe>今年11月17日,360手机助手应用已经从Google Play应用程序商店中下架。

转载请注明来自 “E安全”

关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

- 1 中法元首相会都江堰 7904393

- 2 中方不接受日方所谓交涉 已当场驳回 7808803

- 3 大闸蟹为何会在欧美泛滥成灾 7712075

- 4 国际机构看中国经济 关键词亮了 7618581

- 5 药酒里泡了十余年的海马竟是塑料 7521780

- 6 日方军机滋扰擅闯或被视为训练靶标 7428891

- 7 日军机滋扰辽宁舰训练 中方严正交涉 7333896

- 8 国乒8比1击败日本队 11战全胜夺冠 7233717

- 9 罪犯被判死缓破口大骂被害人一家 7139246

- 10 千吨级“巨无霸”就位 7040441

邮箱投递

邮箱投递