CVE-2019-11581 JIRA服务器模板注入漏洞警报

最近,JIRA发布了一个安全公告,修复了服务器端模板注入漏洞(CVE-2019-11581),影响了Jira Server和Jira Data Center。 成功利用此漏洞的攻击者可以远程执行受影响服务器上的代码。 使用Jira Cloud的用户不受影响。

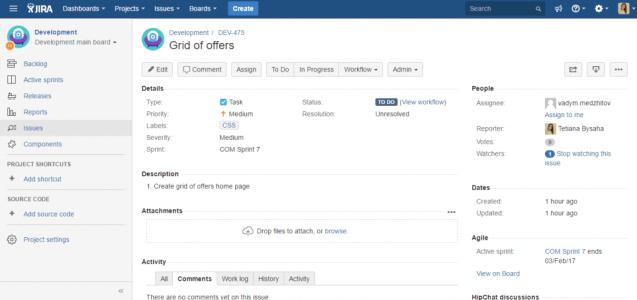

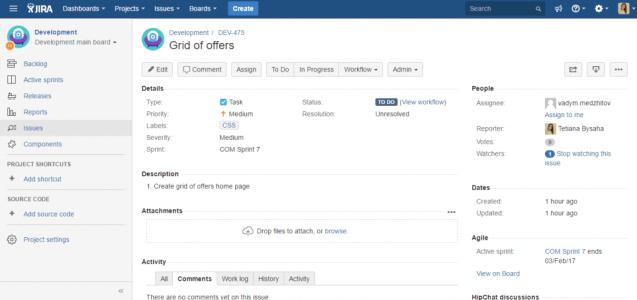

Jira是由Atlassian开发的专有问题跟踪产品,允许错误跟踪和敏捷项目管理。 产品名称是Gojira的截断,Gojira是Godzilla的日语单词,是对竞争对手Bugzilla的引用。

漏洞摘要

该漏洞源自Jira Server和Data Center中的ContactAdministrator和SendBulkMail操作。 成功利用此漏洞至少需要满足以下条件之一:

漏洞摘要

该漏洞源自Jira Server和Data Center中的ContactAdministrator和SendBulkMail操作。 成功利用此漏洞至少需要满足以下条件之一:

漏洞摘要

该漏洞源自Jira Server和Data Center中的ContactAdministrator和SendBulkMail操作。 成功利用此漏洞至少需要满足以下条件之一:

漏洞摘要

该漏洞源自Jira Server和Data Center中的ContactAdministrator和SendBulkMail操作。 成功利用此漏洞至少需要满足以下条件之一:

- SMTP服务器在JIRA中配置,并且启用了“联系人管理员表单”选项。

- SMTP服务器在JIRA中配置,攻击者可以访问“JIRA管理员”。

Affected version

- 4.4.x

- 5.xx

- 6.xx

- 7.0.x

- 7.1.x

- 7.2.x

- 7.3.x

- 7.4.x

- 7.5.x

- 7.6.14 (7.6.x repaired version) before 7.6.x

- 7.7.x

- 7.8.x

- 7.9.x

- 7.10.x

- 7.11.x

- 7.12.x

- 7.13.x before 7.13.5 (修复版本 7.13.x)

- 8.0.3 (8.0.x 修复版本) 之前 8.0.x

- 8.1.2 (8.1.x 修复版本) 之前 8.1.x

- 8.2.3 (8.2.x 修复版本) 之前 8.2.x

- 7.6.14

- 7.13.5

- 8.0.3

- 8.1.2

- 8.2.3

解决方案

Jira官方发布了一个新版本来修复上述漏洞,受影响的用户应该尽快升级Jira Server和Jira Data Center。

- 8.2.3 可以从中下载 https://www.atlassian.com/software/jira/download

- 8.1.2 可以从中下载 https://www.atlassian.com/software/jira/update.

- 8.0.3 可以从中下载 https://www.atlassian.com/software/jira/update.

- 7.13.5 可以从中下载 https://www.atlassian.com/software/jira/update.

- 7.6.14 可以从中下载 https://www.atlassian.com/software/jira/update.

关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

赞助链接

排名

热点

搜索指数

- 1 中法元首相会都江堰 7904378

- 2 中方不接受日方所谓交涉 已当场驳回 7808155

- 3 大闸蟹为何会在欧美泛滥成灾 7712962

- 4 国际机构看中国经济 关键词亮了 7615845

- 5 家长称婴儿被褥印不雅英文单词 7524281

- 6 日方军机滋扰擅闯或被视为训练靶标 7428614

- 7 男子海洋馆内抽烟被白鲸喷水浇灭 7332599

- 8 国乒8比1击败日本队 11战全胜夺冠 7237208

- 9 长沙一男子要取现20万 银行紧急报警 7136189

- 10 千吨级“巨无霸”就位 7040492

HackerEye

HackerEye