小编说:Windows 11在10月5日正式开始推送。我们在后台收到非常多粉丝评论,想要了解 Windows 11系统究竟为什么要求设备使用 TPM 2.0芯片。希望今天这篇内容可以为大家解惑!

2015年微软发布 Windows 10时,微软开发人员 Jerry Nixon 曾称 Windows 10将会是 Windows 最后一个版本,未来微软将只会在 Windows 10平台上新增功能和修补漏洞。

在 Windows 10之前,Windows 的版本更新周期基本维持在3-4年左右,像 Windows 10这样运营6年仍未迎来大更新的版本实属少见。就在大家都以为,微软已为 Windows 画上句号时,微软突然宣布了 Windows 11的来临。而 Windows 11还是给与 Windows 10朝夕相处6年之久的老用户们带来很多新鲜感,并且这次升级是免费的,很多用户在正式版发布后便纷纷打算升级体验。然而,一些电脑硬件比较旧的用户却发现,自己的电脑不满足 Windows 11的升级要求。更奇葩的是,这并不是因为其电脑的 CPU 性能不足,或者硬盘、内存的容量不够,而是因为一颗从来没听过的芯片——TPM 2.0安全芯片。微软在2011年联合了多家 PC 厂商一起推广 TPM 安全芯片,以提高 Windows 系统的防御力,从此开始基本上每台电脑出厂时都会内置 TPM 1.2芯片。

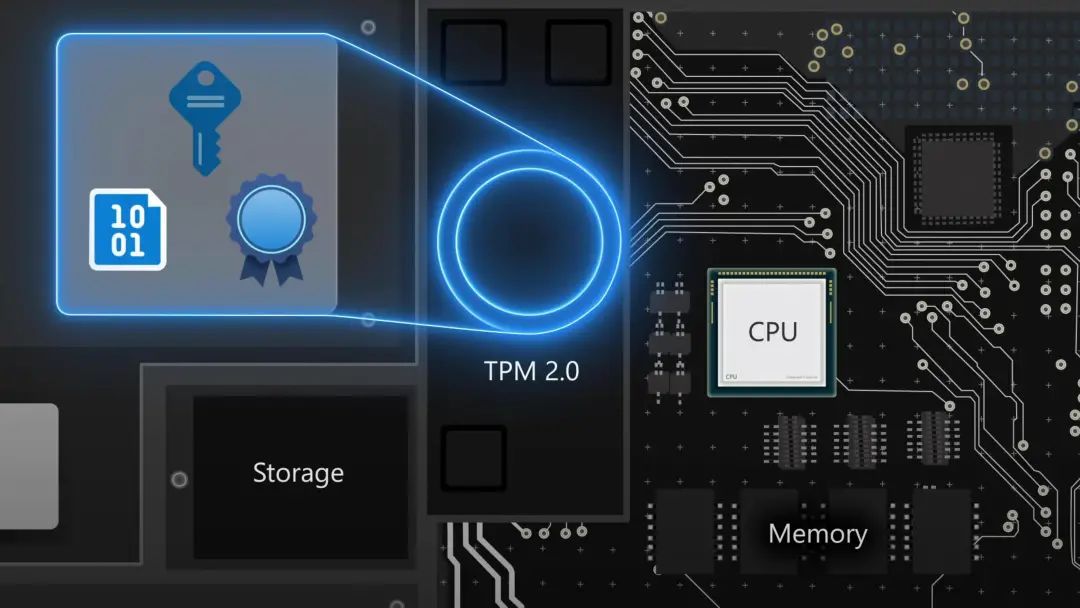

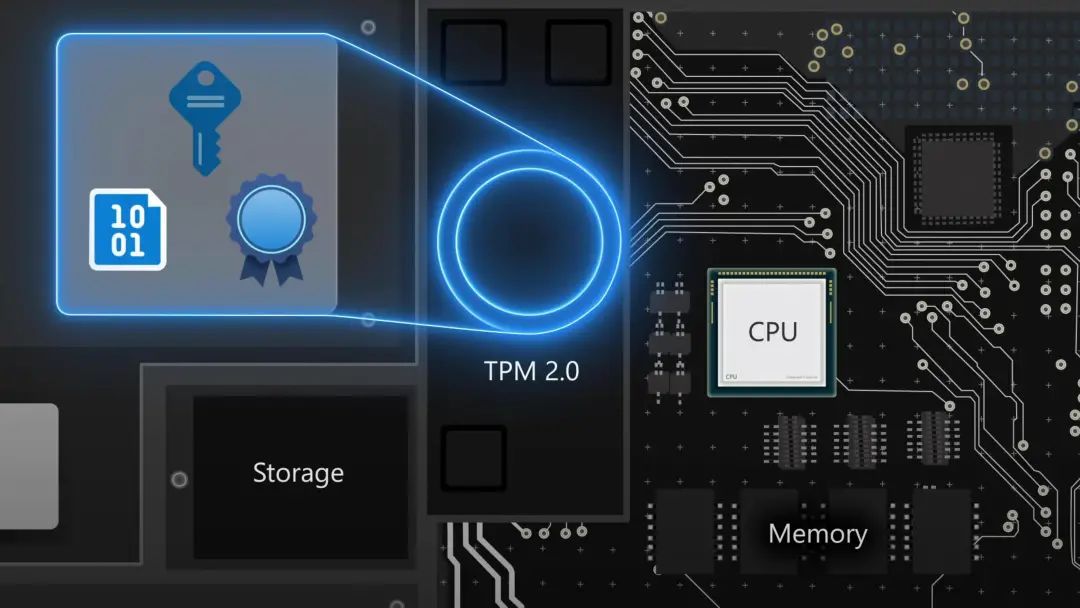

简单来说,TPM 芯片专门用于处理电脑的加密密钥,可以起到安全认证、密钥储存等作用,相比起软件的安全防护,TPM 提供的硬件级防护要封闭得多,所以更不易遭到病毒等恶意软件入侵和篡改。

2016年,TPM 2.0芯片开始推广,不少厂商也跟上了更新的步伐,不过当时的用户们基本察觉不到这种「细枝末节」的升级,直到 Windows 11的推出。一些还在使用 TPM 1.2时代硬件的用户指责微软借 Windows 11升级强推 TPM 2.0芯片的目的,其实是为了刺激老用户更换新的硬件,加速硬件淘汰的速度。因此他们研究出了很多能够绕过 TPM 芯片检测的方法强行升级 Windows 11,这些方法被形象地称之为「偷渡」。

微软为此解释称,推广 TPM 2.0芯片的目的,其实是为了应对越来越严峻的信息安全问题。

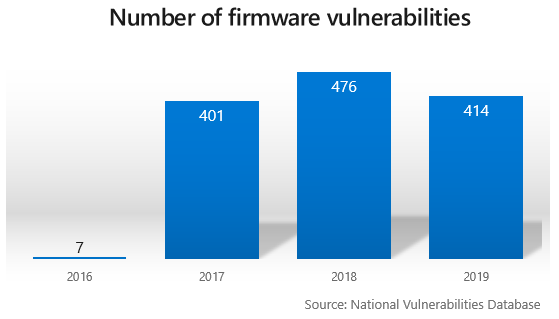

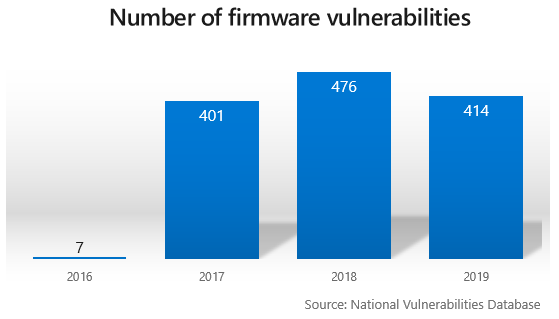

微软的安全研究人员发现,利用硬件固件漏洞(CPU、内存、硬盘等)攻击系统的行为正在日益渐增,并且这种恶意代码很难被检测或者清除,一旦感染,用户只能重装系统或者更换硬盘。这些漏洞不仅会威胁用户的信息安全,还会间接地对现实世界造成严重的影响,例如前些年让全球陷入信息安全恐慌的勒索软件一度让医院、加油站等重要机构的电脑瘫痪,造成了难以挽回的损失。

为了更直观地解释 TPM 2.0芯片的重要性,微软决定亲自化身「黑客」,演示 Windows 11在遭到入侵时是如何抵御的。

微软请出了微软企业和操作系统的安全主管 David Weston 来演示这场入侵。

David 在微软建立了专业的黑客队伍,他的工作就是要比黑客更快一步找到威胁系统的安全问题,因此在攻击 Windows 这块,他可以说是个专家。David 首先演示的是远程入侵一台没有开启 TPM 保护或安全启动的 Windows 10电脑,然后在这台傀儡机上安装勒索软件,锁定其硬盘。入侵的过程非常简单,David 找到了一个开放的 RDP 端口,在远程强制登陆了这台电脑。而攻破其系统密码的过程也很粗暴,就是检索各种已泄露的密码本来不断尝试解锁,经过几分钟或几天的时间暴力破解就能攻破。一旦被黑客成功进入系统,那么傀儡机基本上就丧失了控制权,黑客可以随意植入勒索软件等木马,更改系统的引导文件,这时即使用 WinPE 或 WinRE 修复硬盘,也不能保证能够完全恢复系统分区。想要解锁重要的数据,用户就不得不用比特币等加密货币向黑客支付高昂的赎金。Windows 11能够怎么保护这些重要文件免受「绑架」呢?David 称解决的办法并不复杂,那就是使用自带的「安全启动模式」。在 Windows 11的安全模式下,系统在启动时会检查启动程序的代码与密钥是否与 TPM 芯片的信息一致,确认其是否被修改。再根据运行的健康引导日志,以正确的引导文件运行,拒绝勒索软件的修改,使你可以正常登陆 Windows 备份文件,从而将勒索入侵的损失降到最低。演示完远程控制后,David 接着演示了另一种面对面的安全破解——用小熊软糖破解指纹识别。由于伪造一个完全相同的指纹非常困难,在大多数人固有印象里指纹识别非常安全。想要强行破开指纹识别这道安全大门确实是个难题,但绕开它直接进入系统却是有可能的。David 准备了一个名为PCI leech的设备,它能够通过雷电接口直接访问电脑内存的信息,只要给电脑打上一个「任何信息都能解锁」的补丁,那么就能成功绕开指纹信息进入电脑。这时候,用任何有导电性的物体(手指、鼻子或者小熊软糖等)都能解开电脑,从而访问所有隐私内容。这种针对内存的攻击并不罕见,因为很多程序在运行时数据都会储存短暂地在内存之中,攻击者就会利用这个契机乘机修改数据。如果你的电脑落入了懂得相关技术的不法分子手里,那么你收藏夹里的「机密文件」大概率是凶多吉少了。不过如果你恰好使用了 TPM 芯片防护入侵,那么一切都将另当别论。David 随之在一台 Windows 11系统电脑上做了相同的入侵演示,结果发现指纹识别依然能正确工作。这是因为,这时指纹识别的信息已经不再是简单地储存在内存中,而是被隔离出来,锁定在一个独立、安全的虚拟区域,每次读取都需要密钥的校验。而密钥则储存在与外界隔绝的 TPM 芯片之中,安全性大大提高。David 称目前 Windows 11中很多安全功能也能够在 Windows 10中使用,只是在上一个版本这些功能还只是可选功能,而现在为了提高 Windows 11的安全性能而默认启用。因此,无论你是否打算从 Windows 10升级到 Windows 11,微软都建议你检查自己的 TPM 版本,并在 BIOS 将其启用。除了能进行系统级安全防护以外,TPM 2.0芯片的保护措施还有很多,最为常见的应该就是从 Windows Vista 时期加入的 Bitlocker。

对于企业级用户而言,Bitlocker 驱动加密已经变得不可或缺。Bitlocker 是一种全卷加密技术,简单来说就是能给你的硬盘上一把锁,即使硬盘被盗,小偷也不能从中读取信息。保护信息的关键,就是 TPM 2.0芯片。当你为你的磁盘进行加密时,加密的部分密钥会储存在主板的 TPM 芯片之中。这样不仅能够提供安全性更高的加密保护,而且当你的硬盘不幸落入他人之手,也会因为缺少 TPM 芯片上的密钥而无法使用,提供了强有力的脱机保护。

在数字货币和虚拟资产流行的当下,很多「数字大亨」价值数十万美元的 NFT 资产、数字钱包密钥可能就保存在电脑硬盘之中,一旦遗失后果不堪设想。因此对于个人用户来说,利用类似 Bitlocker 等硬件级加密技术保护自己的重要数据也很有必要。TPM 芯片除了可以数据安全,还有一些你意想不到的用途,例如用于游戏防作弊。

近年来我们见证了不少现象级游戏突然爆火,例如《绝地求生》《APEX》《糖豆人》等,它们爆火的原因各不相同,但「凉掉」的理由大多一致——外挂太多了。游戏开发者与作弊者的斗争,从游戏诞生的一日起便从未停止,而现在,有些开发者决定用更严苛的手段对付作弊者,其中就包括了《英雄联盟》的开发商拳头游戏。

拳头游戏新作《无畏契约》的防作弊系统 Vanguard 会检测 Windows 11的玩家是否启用 TPM 2.0,如果未启用将不能进入游戏。有安全专家分析,拳头游戏是打算通过 TPM 2.0芯片确认作弊者的硬件信息,并对设备进行永久封禁。《无畏契约》的措施是激进且大胆的,这可能会为其他网游公司带来启发,用物理封禁拉高作弊者的成本,但同时也有人这种更严格的监管是对个人隐私的进一步侵犯。

不过在 Windows 11的推动下,类似《无畏契约》这种需要调用 TPM 2.0芯片的游戏或应用也许会变得越来越多。届时,更高标准的信息安全防护需求,可能会成为人们更换设备的新理由。小编说:面对严峻的网络安全环境,微软一直致力帮助企业和用户保护数据信息。读完这篇文章,不知道有没有帮你更好的理解微软所作的决定呢?快来评论区留言,有精美小礼品等着你们!

关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号

微软科技

微软科技