2021年⼯业信息安全技能⼤赛-线上第⼀场WriteUp

简单的梯形图

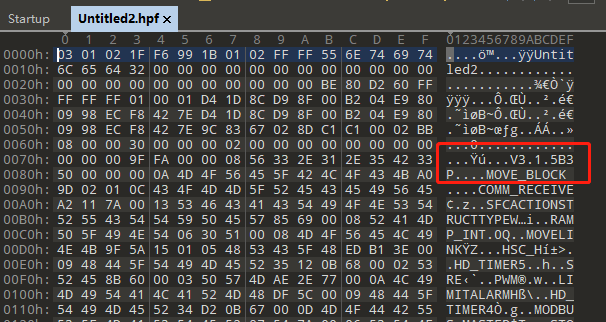

和利时V3.1.5B3及以上版本的组态软件AutoThink打开梯形图程序

解题思路

损坏的风机

解题思路

⼯控现场⾥异常的⽂件

解题思路

直接改EAX过掉反调试

过掉检测以后直接在调试窗口里就能看到flag

隐藏的⼯程

解题思路

密码:ICS

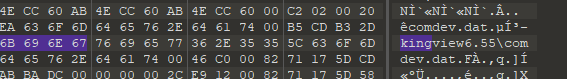

提取出来⼀个蓝凑云连接:

https://wwr.lanzoui.com/iIMaiqcpaxg

是kingview 6.55⼯程⽂件

OPC协议分析

解题思路

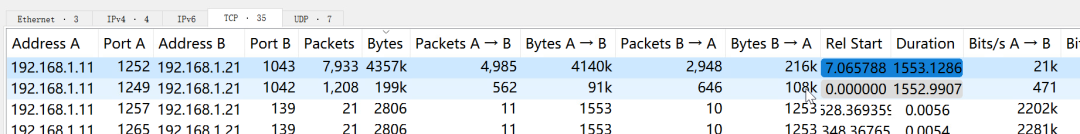

流量里的两个主机 11 主机名是 ABC,21 主机名是 BCD,两台电脑都是 Windows,11 向 21 发请求。

协议是基于 TCP 的应用层协议。

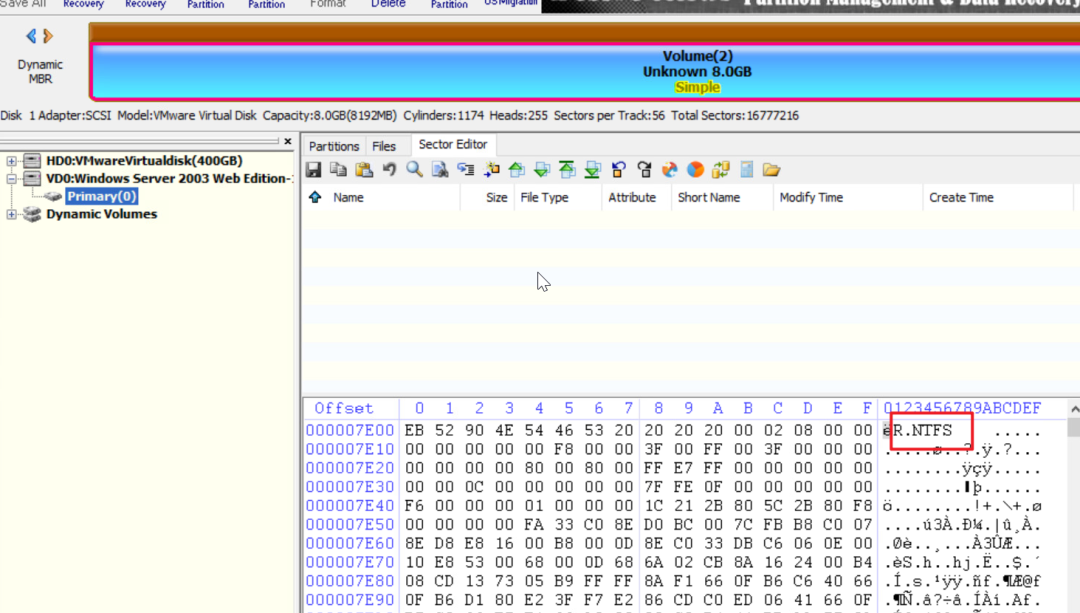

⼯控安全异常取证分析

解题思路

解压出来两个⽂件,⼀个1122,⽂件挺⼤,另⼀个是 112233,1kb ⼀看就知道是个vmdk。

将 112233 改名为 Windows Server 2003 Web Edition-1.vmdk

将 1122 改名为 Windows Server 2003 Web Edition-1-flat.vmdk

⽤ DiskGenius 打开,应该是个NTFS分区FDD,没有分区表的那种。

从名为 mp4.mp4 的⽂件中提取出⼀段 ascii 字符串。

提取出字符串

HEX -> HEX -> B32 -> B32 -> B32 -> B64 -> B64 -> HEX -> B32 -> B64 -> B64

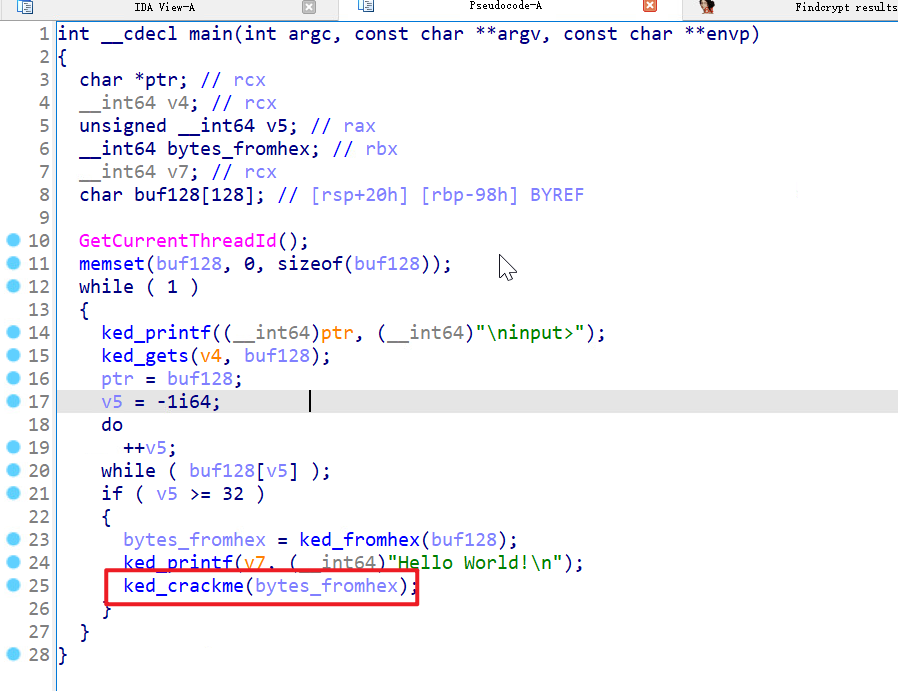

恶意文件分析

解题思路

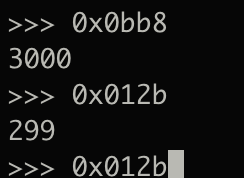

无壳。进去类似一个shell

程序流程,输入32长度的哈希字符串,bytes.fromhex然后运行关键 crackme 函数。

findcrypt发现文件中有CRC32常量。

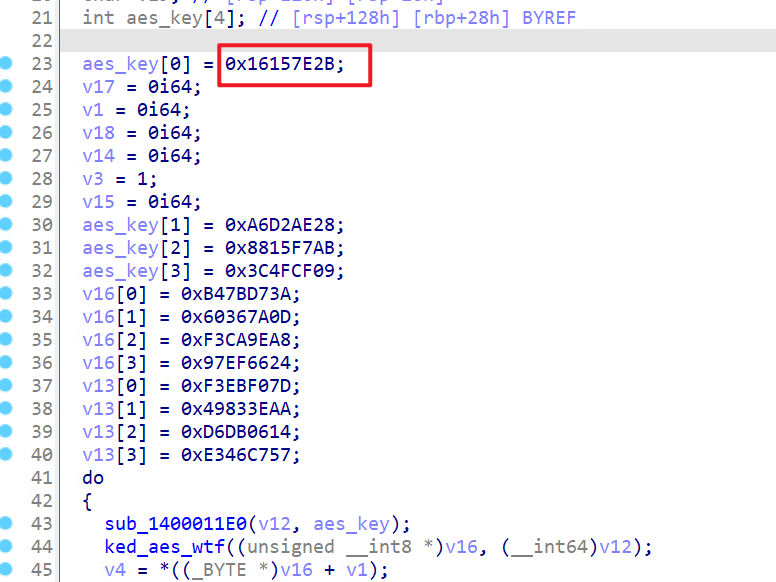

crackme函数中包含了一个硬编码的key,

从开源项目中可以检索到。

https://github.com/TurboPack/LockBox3/blob/master/run/ciphers/uTPLb_AES.pas

https://chromium.googlesource.com/chromiumos/platform/ec/+/refs/heads/stabilize-7797.B/test/tpm_test/crypto_test.xml

输入与硬编码的Key、加密结果作比较。16轮。

循环16次看ECX值即可dump出预期输入。拼起来可以得到:22d72a581f3a61e61e5b127e47ad8c0c

将这个值输入程序,得到flag

Fins协议通讯

解题思路

11683 号数据包

U2FsdGVkX1/bWSZYUeFDeonQhK0AUHr9Tm7Ic20PRXxlPvlwG6a4fQ==

3DES解密

https://www.sojson.com/encrypt_triple_des.html

end

招新小广告

ChaMd5 Venom 招收大佬入圈

新成立组IOT+工控+样本分析 长期招新

欢迎联系admin@chamd5.org

关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

- 1 中法元首相会都江堰 7904127

- 2 中方不接受日方所谓交涉 已当场驳回 7809677

- 3 大闸蟹为何会在欧美泛滥成灾 7714100

- 4 国际机构看中国经济 关键词亮了 7618560

- 5 药酒里泡了十余年的海马竟是塑料 7521341

- 6 日方军机滋扰擅闯或被视为训练靶标 7426816

- 7 日军机滋扰辽宁舰训练 中方严正交涉 7333487

- 8 国乒8比1击败日本队 11战全胜夺冠 7231697

- 9 罪犯被判死缓破口大骂被害人一家 7136979

- 10 千吨级“巨无霸”就位 7045564

![章严匀喜欢的照片需要和喜欢的人一起分享[给你小心心]#心动来电# ](https://imgs.knowsafe.com:8087/img/aideep/2023/9/15/62915b0832ff97daef9c973abe1dcc04.jpg?w=250)

Chamd5安全团队

Chamd5安全团队