技术文章 | windows横向渗透中的令牌完整性限制

点击上方蓝字关注我们

在企业的内网安全防御中,通常会将横向移动技术作为指标,进行有针对性的检测。尽管如此,还是有不少攻击者巧妙地避开了层层关卡,在Windows环境中横向移动。针对这些高级攻击者,该如何应对呢?在使用IPC,WMIC等进行横向移动时,如果使用RID非500的管理员用户,有时会拒绝访问,是什么原因?

本文由锦行科技的安全研究团队提供,站在攻击者的视角分析windows内的横向移动,帮助大家深入了解横向移动的全过程以应对该种攻击。

Kb2871997

网传Kb2871997 是限制远程访问的主要原因,测试一下

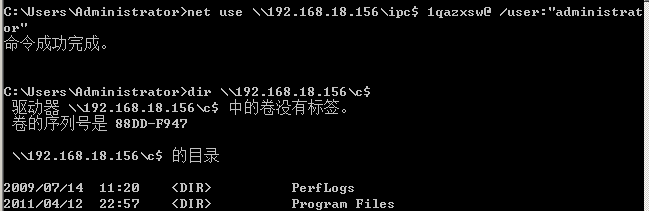

①主机B:win7 ,192.168.18.156 ,未打Kb2871997补丁

用户 win7 非500的主机B本地管理员账户

使用Administrator访问,可

用户Win7访问。拒绝访问

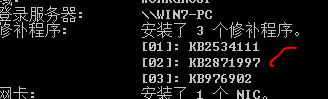

②主机B安装Kb2871997补丁

Administrator访问,可

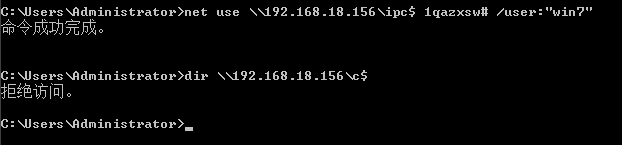

用户Win 7访问,拒绝访问

主机B 192.168.18.156 安装了Kb2871997补丁

用户test\User为主机B本地管理员的普通域用户

用户test\User访问,可

由安装KB2871997前后的对比发现kb2871997对于本地Administrator(rid为500,操作系统只认rid不认用户名)和本地管理员组的域用户是没有影响的。但是kb2871997补丁会删除除了wdigest ssp以外其他ssp的明文凭据

remote UAC 远程限制

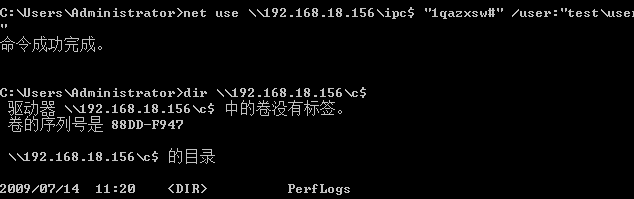

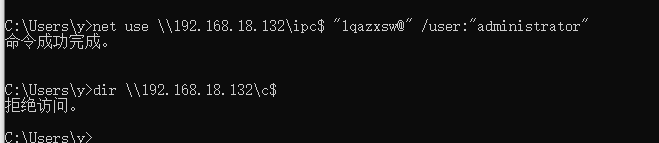

主机A win10

主机B win10 192.168.18.132

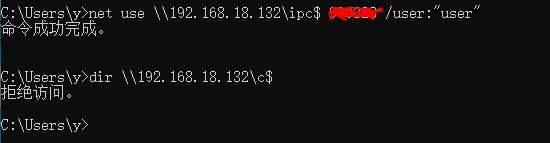

用户user为Rid非500的主机B本地管理员账户

ipc 拒绝访问

Schtasks 拒绝访问

![]()

WMIC,PSEXEC,WINRM,等也是拒绝访问

原因:

由于remote UAC默认开启的,计算机的任何非 500本地管理员帐户, 用户在远程计算机上没有特权提升能力,并且用户无法执行管理任务。使用非500用户来远程访问皆为:拒绝访问

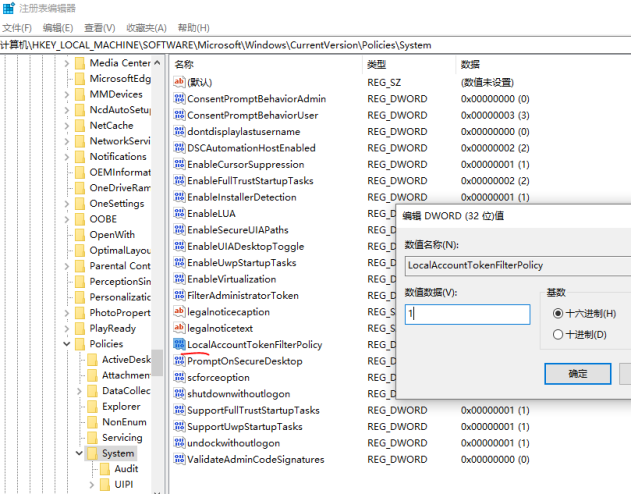

解决:

在注册表HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem中添加一个键值LocalAccountTokenFilterPolicy。LocalAccountTokenFilterPolicy默认不存在,即为0(开启远程限制),添加并设置为1时将关闭远程限制

reg add HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\system /v LocalAccountTokenFilterPolicy /t REG_DWORD /d 1 /f

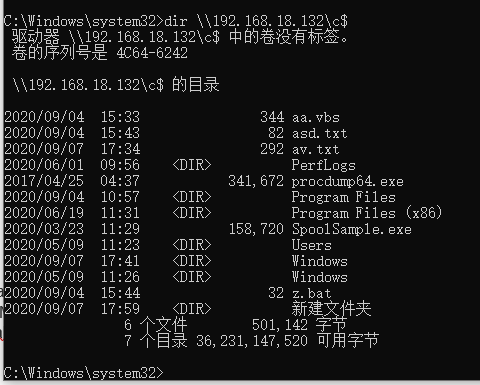

再次访问,可

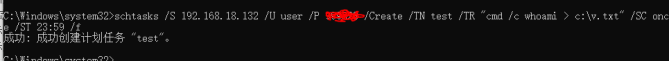

schtasks ,可

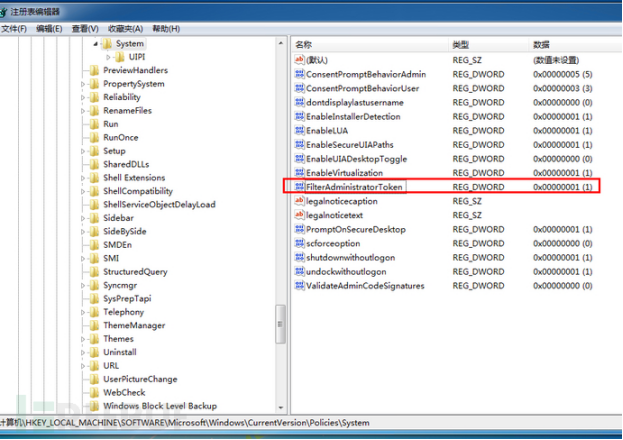

若要限制500用户administrator的远程登录,那就是直接把FilterAdministratorToken设置为1,路径为:

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem

reg add HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v FilterAdministratorToken /t REG_DWORD /d 1 /f

再用Administrator连接就拒绝访问了

在域环境中,本地管理员用户的域账户不受LocalAccountTokenFilterPolicy限制

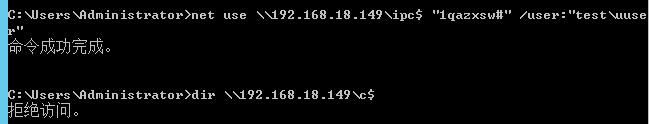

主机A winsrv2012

主机B win10 192.168.18.149

用户test\admin为非rid500的主机B 本地管理员的普通域用户

用户test\uuser 为普通域用户

test\admin访问,可

但非本地管理员的普通域用户还是会受LocalAccountTokenFilterPolicy限制

普通域用户test\uuser访问,拒绝访问

域管理员用户则不受限制

由此可见remote UAC才是限制远程访问的主要原因

致力于成为最值得信赖的网络安全企业

关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

- 1 中法元首相会都江堰 7904015

- 2 日方军机滋扰擅闯或被视为训练靶标 7809759

- 3 大闸蟹为何会在欧美泛滥成灾 7714441

- 4 国际机构看中国经济 关键词亮了 7617704

- 5 药酒里泡了十余年的海马竟是塑料 7524184

- 6 罪犯被判死缓破口大骂被害人一家 7426058

- 7 男子海洋馆内抽烟被白鲸喷水浇灭 7334287

- 8 国乒8比1击败日本队 11战全胜夺冠 7236929

- 9 三门峡发生项目工程安全事故致5死 7143200

- 10 千吨级“巨无霸”就位 7043316

锦行科技

锦行科技